La sécurité

Pour iLinux nous avons mis en place une architecture système et réseau sécurisée pensée dès la conception.

Cela a permis de mettre en place dés le départ des règles strictes, appliquer les meilleurs manières.

Nous utilisons un mix de technologie pour décourager aux maximum les personnes ou entités malintentionnées. Cependant nous ne pouvons garantir une sécurité à 100%, cela n'existe tout simplement pas.

Par contre si vous suivez nos tutoriels de paramétrage pour les logiciels libres que nous vous conseillons, vous minimisez largement le risque de perte de vos données, données que vous ne pouvez vous permettre de perdre.

Quelles recettes utilisons-nous ?

Nous considérons que les concepts simples et éprouvés sont des choix judicieux.

Tout d'abord vos données sont stockées, à minima, à 6 emplacements !

- 1 copie chez vous sur vo(s)tre ordinateur(s) et/ou vo(s)tre tablette(s) et/ou vo(s)tre smartphone(s)*,

- sur nos serveurs virtuels : tous sont paramétrés avec du RAID1 pour les systémes, et pour les données utilisateurs sur un stockage distribué CEPH qui crée 3 copies de vos données : pour n To en ligne nous avons n/3 To utilisables,

- 1 copie dans notre solution de sauvegarde locale (rétention de 15 jours, puis 1 fois par mois … 1 fois par an sur 5 ans …).

* : C'est à vous de paramétrer votre matériel/logiciel pour activer cette fonctionnalité, via les tutoriels de ce wiki.

Ensuite nous contrôlons les accès grâce à :

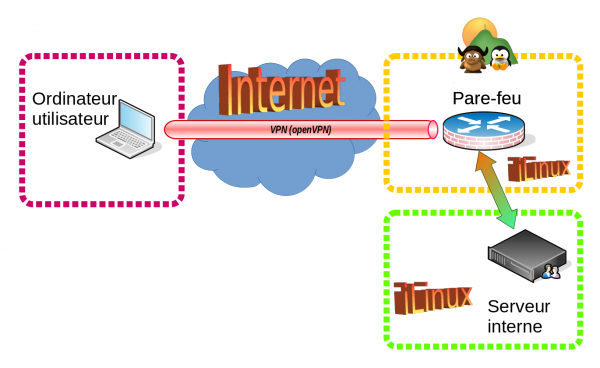

- un pare-feu multi-résident (redondé),

- une infrastructure PKI (Public Key Infrastructure : assurant la gestion des certificats et des clefs de cryptage),

- une méthode de gestion à distance sans mot de passe,

- un tunnel d'accès privé (VPN privé), OpenVPN,

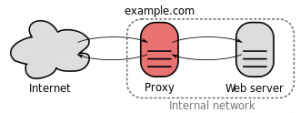

- des serveurs dit "reverse proxy" sous NGINX et HAProxy, permettant de ne pas exposer directement les services que nous proposons, donc vos données, sur internet.

Mais retenez surtout et avant tout que la meilleure sécurité qui puisse exister reste encore votre évaluation de la provenance du courriel, site douteux et leurs contenus.

L'humain est encore le meilleur analyste, en prenant l'exemple du courriel (mail) si votre interlocuteur ou interlocutrice souhaite vous contacter il vous téléphonera etc.

Alors en cas de doute ne cliquez sur aucun lien contenu dans un courriel (mail) suspect ou sur un site douteux.